Guerre en Iran : Le spoofing aide-t-il les navires iraniens contre le blocus d’Ormuz ?

Le « spoofing » est une technique utilisée pour brouiller, modifier ou tromper les signaux, y compris celui du transpondeur AIS des navires. Selon Windward, pour la journée de mercredi, huit navires ont franchi le détroit d’Ormuz, dont cinq sont des pétroliers « battant pavillon de pays à haut risque ou soumis à des sanctions ».

On pourrait penser qu’un pétrolier a du mal à passer inaperçu en raison de la taille de ses navires. Bien que cela semble évident lorsqu’on est à proximité, en mer, un tanker ne peut être identifié que grâce à son transpondeur AIS. Ce dernier, une balise obligatoire sur la plupart des navires, envoie diverses informations permettant leur identification et localisation. Le spoofing intervient pour brouiller, modifier ou tromper ce signal, notamment pour contourner le blocus du détroit d’Ormuz, en Iran.

Le terme « spoofing » signifie « usurpation » en français, et son champ d’application est large. Cette technique a déjà été évoquée, notamment dans le cadre de l’escroquerie au faux conseiller bancaire, où les escrocs usurpaient facilement le véritable numéro de téléphone d’une banque pour se faire passer pour un conseiller et dépouiller leurs victimes. On retrouve également cette méthode avec des adresses e-mail ou des faux sites Internet.

Sur les champs de bataille, le spoofing n’est pas réservé aux escroqueries. En Ukraine, par exemple, les armées l’utilisent. Le spoofing concerne aussi le détournement de signaux comme le Bluetooth, le Wi-Fi et les GPS. « Les Ukrainiens sont très forts en guerre électronique et parviennent à spoofer les signaux GPS des drones russes rudimentaires, comme le Shahed 136, pour les détourner de leur cible ou les renvoyer d’où ils viennent », affirme Xavier Tytelman, expert en aéronautique.

Le groupe d’armement français Safran a averti des risques liés au spoofing de signaux GPS dans l’aviation civile. Contrairement au « jamming », qui perturbe ou bloque les systèmes de navigation, le spoofing « vise à tromper les récepteurs GPS en leur envoyant de faux signaux, indiquant une position géographique erronée ». Selon Safran, les erreurs de trajectoire qui en résultent sont « très difficilement détectables par les pilotes ».

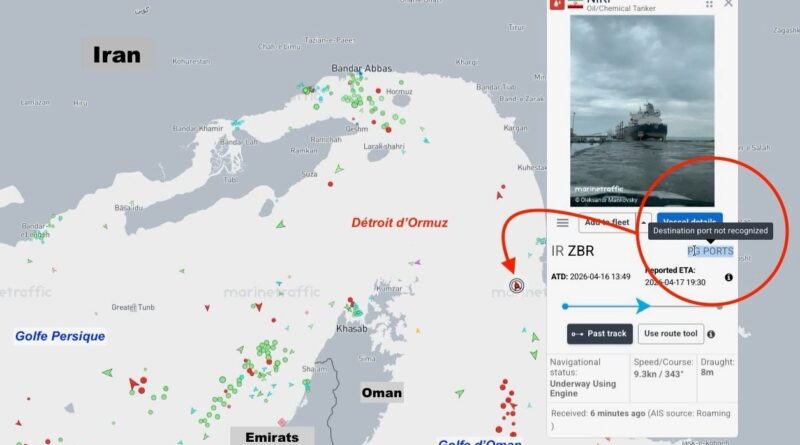

Tout véhicule utilisant le Système mondial de navigation par satellite (GNSS), qu’il s’agisse du GPS américain, du Galileo européen ou du Glonass russe, peut ainsi être victime de spoofing ou, dans certains cas, utiliser cette technique pour brouiller les pistes. Cette utilisation ne semblait pas être rare du côté de l’Iran, où des navires cherchent à passer le détroit d’Ormuz malgré le blocus américain. D’après Windward, des navires éteignent volontairement leur transpondeur AIS pour « disparaître » des radars lors de leur traversée. Cette méthode présente toutefois l’inconvénient d’être repérable par les autorités, bien qu’il existe plusieurs raisons à la désactivation temporaire d’un AIS.

Plus insidieux est le fait de spoofer son propre AIS. Toujours selon Windward, cela peut impliquer la « transmission d’un faux pavillon AIS » afin d’arborer numériquement un pavillon exempt de blocus. Un expert cité par le *New York Times* signale également la possibilité de modifier le numéro d’identification d’un navire pour se faire passer pour un autre, de changer le port de départ ou d’arrivée ou encore de modifier les coordonnées GNSS transmises.

Sur sa plateforme d’analyse de la navigation dans le détroit d’Ormuz, Windward a signalé 148 « activités suspectes » de navires dans la zone. Pour la journée de mercredi, huit navires ont traversé le détroit dans un sens ou l’autre, dont cinq étaient des pétroliers « battant pavillon de pays à haut risque ou soumis à des sanctions ».