La double authentification n’est plus un obstacle : Google annonce une première mondiale

Google a documenté un exploit zero-day vraisemblablement conçu avec l’aide d’une intelligence artificielle, ciblant la double authentification d’un outil d’administration web open source. Le Google Threat Intelligence Group a publié son rapport le 11 mai 2026, y décrivant une faille de logique dans la vérification en deux étapes liée à une exception codée en dur dans la logique d’autorisation.

Pour la première fois, Google documente un exploit zero-day vraisemblablement développé avec l’aide d’une intelligence artificielle. La cible est la double authentification d’un outil d’administration web en open source.

Le Google Threat Intelligence Group (GTIG) a publié son rapport le 11 mai 2026, où il décrit un exploit conçu pour contourner la double authentification (2FA) d’un outil d’administration web largement utilisé, dont Google garde le nom secret afin de ne pas attirer les opportunistes.

Le scénario envisagé par le groupe cybercriminel était une exploitation à grande échelle, qui a été désamorcée avant de commencer.

Il est important de préciser que le mécanisme de chiffrement de la 2FA n’est pas en cause.

La faille est sémantique : il existe une exception codée en dur dans la logique d’autorisation, autrement dit un raccourci silencieux qui transforme la vérification en deux étapes en une formalité dans certaines situations.

L’exploitation nécessite néanmoins des identifiants utilisateurs valides, ce qui signifie que l’attaque ne peut pas être réalisée à l’improviste. Cependant, à l’échelle d’une campagne combinée à un phishing massif, ce détail ne rassure pas : une fois le mot de passe obtenu, le second facteur tombait. Le GTIG a détecté la faille avant qu’elle ne soit exploitée, a prévenu l’éditeur, et celle-ci a été corrigée.

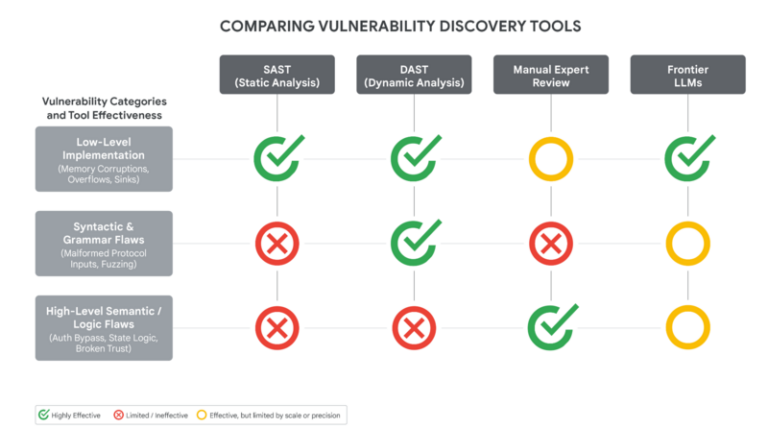

Les outils d’analyse traditionnels sont efficaces pour repérer des corruptions de mémoire, des injections ou des points d’entrée mal filtrés. Une faille de logique pure leur échappe : il faut comprendre l’intention du développeur et localiser précisément le point où le code la contredit.

Le GTIG admet que les modèles de langage ont encore des difficultés avec les logiques d’autorisation complexes des environnements d’entreprise, mais leur raisonnement contextuel s’améliore rapidement. Le script Python associé à l’exploit présente des caractéristiques typiques d’une AI : docstrings pédagogiques surabondantes, score CVSS exagéré, et formatage conforme aux standards normés. Google précise d’ailleurs que ni Gemini ni le Mythos d’Anthropic n’ont été utilisés.

Pour nous, rien ne change : la double authentification 2FA reste l’un des réflexes les plus efficaces, et la désactiver serait une erreur.

Le véritable signal d’alarme s’adresse aux développeurs, qui se voient doter d’un auditeur surhumain capable de relire chaque ligne d’authentification à la recherche du raccourci oublié. John Hultquist, analyste en chef du GTIG, interrogé par The Register, avertit sans détour que la course à la vulnérabilité IA n’est pas seulement imminente, elle a déjà commencé.