Hack PS5 : codes risquent de poser problème à Sony, explications.

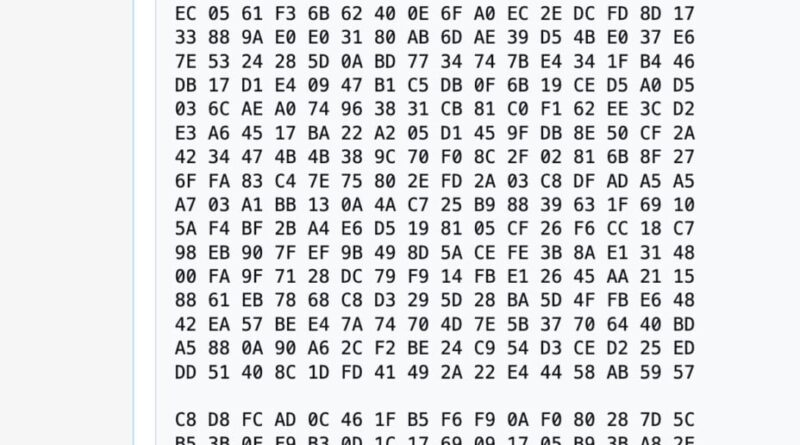

Des centaines de clés hexadécimales circulent sur la scène du hack PS5, provenant directement du processeur de la console. Selon toute vraisemblance, ce qui vient d’atterrir sur le PS5 Dev Wiki s’agit des clés ROM (Read Only Memory) de la console.

La page ressemble à une grille de Loto, avec une succession infinie de caractères hexadécimaux : EC 05 61 F3… Pour le grand public, cela reste illisible. Pour un ingénieur en sécurité, ces éléments pourraient constituer des clés de déchiffrement pour la PS5.

Ce qui vient d’apparaître sur le PS5 Dev Wiki sont, selon toute vraisemblance, les clés ROM (Read Only Memory) de la console. Cependant, il ne faut pas tirer de conclusions hâtives. Ce n’est pas un accès direct qui permet de déverrouiller ou de jailbreaker votre console. C’est en réalité beaucoup plus technique.

De quoi parle-t-on exactement ?

Concernant le hack de la PS5, jusqu’à présent, les hackers ciblaient principalement la sécurité logicielle, l’OS. Ce qui vient de fuiter consiste en des modèles de clés qui permettent d’accéder à celles scellées en usine.

Si l’on examine la liste, on y trouve des Keyseeds, des clés AES-128 et des clés RSA. Ces ensembles de chiffres sont utilisés par la console pour :

- Vérifier que le système qu’elle lance est bien signé par Sony.

- Déchiffrer les fichiers de mise à jour.

- Valider l’intégrité du matériel au démarrage.

Si ces données sont authentiques, et le lien avec la vulnérabilité matérielle pAMDora récemment révélée au congrès 39C3 le laisse penser, cela pourrait signifier que le « secret » de fabrication n’est plus un mystère.

Pourquoi c’est important

Il est crucial de nuancer cette découverte. Avoir la clé de la porte d’entrée ne signifie pas que l’on sait comment l’utiliser ni comment désactiver l’alarme une fois à l’intérieur.

Ces clés pourraient servir d’outils de déchiffrement. Elles permettraient aux développeurs de la scène homebrew d’accéder aux fichiers de mise à jour de la PS5 (les fichiers .PUP téléchargés) et de les « ouvrir » sur un PC. Au lieu de voir des données chiffrées illisibles, ils pourraient visualiser le code en clair.

L’avantage ? Cela représente un immense potentiel pour la recherche. En analysant le code en clair, il devient beaucoup plus simple de :

- Trouver des bugs et des vulnérabilités dans le noyau (kernel).

- Comprendre comment Sony sécurise ses processus.

- Développer des émulateurs plus précis.

- Potentiellement « jailbreaker » la PS5 pour y installer des jeux ou d’autres programmes.

Le lien avec le matériel

Le point le plus critique de cette fuite réside dans son origine probable. Ces clés ne sont pas stockées sur le disque dur, mais plutôt gravées dans le silicium du processeur de sécurité (PSP) d’AMD.

Si ces clés sont désormais accessibles, cela indique que la protection matérielle a été compromise. On parle de glitching : l’envoi d’ondes électriques précises pour perturber le processeur afin qu’il « dévoile » ses secrets. Il s’agit d’une attaque complexe et physique qui ne peut pas être résolue par une simple mise à jour logicielle. En somme, Sony pourrait ne jamais réussir à contrer un jailbreak suite à ce type de méthode.