NoName057 (16) : qui a mis La Poste en PLS ?

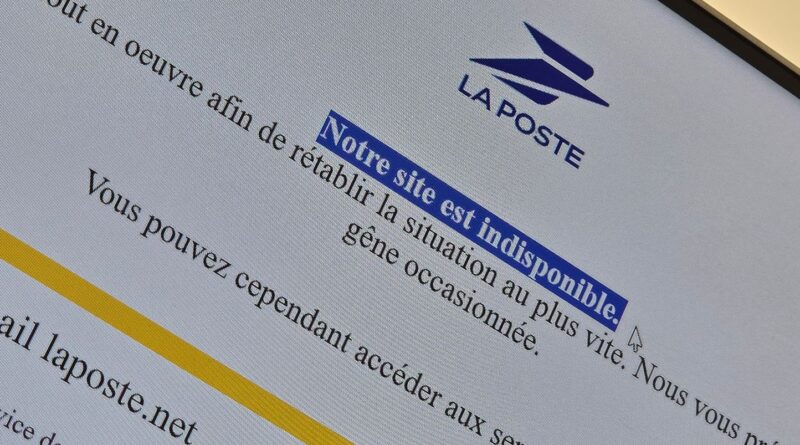

Depuis lundi, les services en ligne de La Poste sont en carafe, victimes d’une attaque massive par déni de service, ou attaque DDoS. Selon Europol, le groupe NoName est défini comme « un réseau criminel idéologique affichant son soutien à la Fédération de Russie ».

Depuis lundi, les services en ligne de La Poste rencontrent des perturbations en raison d’une attaque massive par déni de service, également appelée attaque DDoS. Mardi, les auteurs présumés de cette opération ont revendiqué l’attaque via le réseau social Telegram. Ils appartiennent à un groupe prorusse bien connu, dénommé NoName057 (16), qui est apparu au début de la guerre en Ukraine.

À ce stade, il n’est pas encore confirmé que ce soient les NoName qui ont réellement lancé l’attaque DDoS contre La Poste. Bien qu’ils aient revendiqué cette action sans qu’aucune autre entité ne le fasse, ils ont déclaré sur Telegram : « Nous continuons de « réjouir » la France avec nos petits cadeaux DDoS ». D’après le « gentil hacker » Saxx, en plus de La Poste, NoName annonçait également des attaques similaires sur environ quinze autres sites. Cependant, sur X, Baptiste Robert, le dirigeant de Predicta Lab, évoque une possible « revendication opportuniste ».

Pas besoin de remonter très loin pour chercher l’origine de ce « réseau de cybercriminalité », terme utilisé par Europol, la police européenne qui surveille les NoName depuis leurs premières attaques en 2022. L’enquête internationale dirigée par Europol permet de mieux comprendre l’identité et les objectifs des NoName. Le groupe est clairement décrit comme « un réseau criminel idéologique affichant son soutien à la Fédération de Russie ». Le mot « NoName » fait référence de manière ironique aux Anonymous, tandis que le « 057 » correspond au code régional de la ville ukrainienne de Kharkiv, selon Incyber.org.

L’arme de prédilection du groupe est l’attaque par déni de service. Initialement, les efforts des NoName visaient principalement des sites ukrainiens, mais le groupe a élargi ses cibles aux pays soutenant l’Ukraine, notamment ceux membres de l’OTAN. Ils ont attaqué des banques en Suède ainsi que des entreprises et institutions en Allemagne, en Suisse, aux Pays-Bas, et en France. Europol a recensé pas moins de 6.032 attaques attribuables à NoName, grâce à un outil spécial, le DDoSia.

Traditionnellement, une attaque DDoS se réalise par la création d’une armée de botnets constituée d’ordinateurs ou d’objets connectés piratés et infectés par un logiciel malveillant. En revanche, les NoName utilisent une plateforme appelée DDoSia, où des individus téléchargent volontairement le logiciel permettant à leur ordinateur de devenir un botnet. Selon Europol, plus de 4.000 sympathisants auraient ainsi « prêté » leurs ordinateurs pour renforcer la puissance des attaques, et le recrutement de ces volontaires est facilité par des rémunérations en cryptomonnaies.

En juillet dernier, la police européenne a lancé l’opération « Eastwood », visant à démanteler le groupe prorusse. Le bilan mentionne des dizaines de perquisitions, plus de cent serveurs déconnectés, treize personnes interrogées, un millier de sympathisants mis en garde, sept mandats d’arrêt émis et deux suspects interpellés. Cette opération a également conduit à l’identification de cinq personnes, dont quatre hommes et une femme, considérées comme les leaders de ce réseau criminel, désormais inscrits sur la liste des « UE most wanted ». Tous de nationalité russe, leurs noms et visages ont été publiés et ils font l’objet de mandats d’arrêt.